تقنيات اختراق شبكات الواي فاي مع نصائح للحماية منها

ارجوا عدم استخدام هذا الشرح والادوات على شبكات الاخرين تحت أي ظرف, هذا

المقال للأغراض التعليمية فقط لاخذ نظرة عن مجال اختبار الاختراق.

إذن ماهي انظمة تشفير البيانات على الراوتر

|

نظام التشفير WEP و هي اختصار Wired Equivalent Privacy

هو برتوكول لمصادقة المستخدم على كلمة المرور،وتشفير البيانات،و هو أول برتوكول

تم استخدامه لحماية الشبكات اللاسلكية،و يعتبر هو الأضعف بين البرتوكولات الأخرى

بحيث يسهل كسره.

نظام التشفير WPA وهي اختصار Wi-Fi Protected Access :

هذا يقوم بنفس المهام التي يقوم بها البرتوكول الأول إلا أنه أكتره تطورا و حماية.نظام التشفير WPA2 و هي اختصار 2 Wi-Fi Protected Access :

يعتبر حاليا هذا الأخير هو أقوى برتوكول لتشفير البيانات على الشبكات اللاسلكية

،بحيث يصعب كسره إلى حد ما.

نظام التشفير WPA3

هذا أحدث بروتوكول قوي وأمن , يعتبرمثل نظام WPA2 مع أربعة ميزات جديدة غير

موجودة بالبروتوكول السابق ذكره .

وهي (دون الدخول في تفاصيل):

يعد بروتوكول wep من أسرع البروتوكلات الخاصة بنقل البيانات على الشبكة والسسب راجع لخوارزمية التشفير الخاصة به, لكن من مساوئ هذا التشفير أنه يكسر بسهولة.

وهذه بعض الأدوات الممتازة لكسر هذا التشفير.

هذه الطريقة تصنف ضمن مفهوم الهندسة الإجتماعية، بحيث لا مفر للضحية من هذا

الهجوم، سوى أن يستسلم، لماذا؟

هذه الطريقة تصنف ضمن مفهوم الهندسة الإجتماعية، بحيث لا مفر للضحية من هذا

الهجوم، سوى أن يستسلم، لماذا؟

لأن طريقة عملها ذكية شيئا ما، بحيث تقوم بفصل الإتصال على المستخدمين بالشبكة المستهدفة، وذلك بإستعمال بعض الأدوات، نذكر منها (Mdk3 Aireplay-ng).

بعدها تقوم بإنشاء شبكة وهمية بنفس مواصفات و معلومات الشبكة المستهدفة،فكما قلنا أول خطوة هي قطع الإتصال فعند قطعه فأول شيئ سيقوم به الضحية هو البحث عن الشبكة الخاصة به فسيجدها غير شغالة فمباشرة ستظهر له الشبكة الوهمية التي أنشاناها، و هي تكون مفتوحة بدون كلمة سر.

- Privacy on Public Wi-Fi Networks

- Protection Against Brute-Force Attacks

- An Easier Connection Process for Devices Without Displays

- Higher Security for Government, Defense, and Industrial Applications

WPS و هي اختصار Wi-Fi Protected Setup

هي ميزة تم إنشائها من أجل مستخدمي الشبكات اللاسلكية اللذين لا يعرفون الكثير

عن إعدادات الشبكة و كيفية الإتصال بها، كالأطفال و كبار السن و ما إلى غير

ذلك، فهو يسمح لك بالإتصال بالشبكة بضغطة زر دون كتابة الباسوورد.

إذا كنت مفعلا هاته الخاصية في الراوتر فاعلم أنك فريسة سهلة لدى الهاكرز لأن

اختراقك سيكون أسهل مما تتخيل.

بعد أن أعطينا نبدة عن أنواع البرتوكولات المستخدمة في تشفير البيانات داخل الشبكات اللاسلكية (شبكات الويفي)، سنمر الآن إلى النقطة التي ينتظرها الجميع و هي الإستراتيجية الصحيحة التي يجب أن تتبعها من أجل كسر حماية هذه البرتوكولات للحصول على كلمة السر المستعملة في الشبكة

طرق اختراق شبكات WiFi

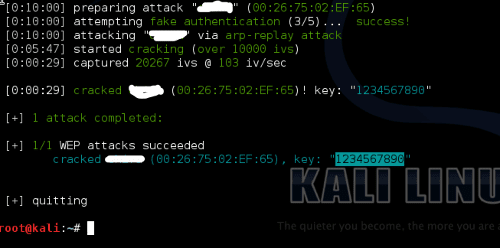

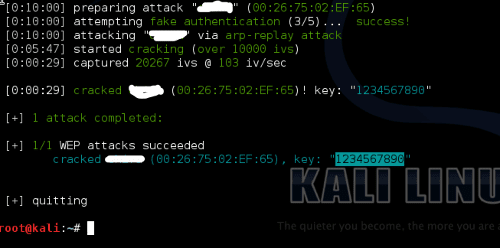

كسر تشفير بروتوكول WEP:

يعد بروتوكول wep من أسرع البروتوكلات الخاصة بنقل البيانات على الشبكة والسسب راجع لخوارزمية التشفير الخاصة به, لكن من مساوئ هذا التشفير أنه يكسر بسهولة.

وهذه بعض الأدوات الممتازة لكسر هذا التشفير.

التخمين على البين PIN الخاص بالراوتر:

أداة

Reaver تقوم بجمع الحزم اللازمة من أجل الإختراق و أداة

Pixiewps تقوم بتحليل تلك

الحزم الملتقطة، تم تستخرج مباشرة البين، ولكن التعامل مع هذه الأدوات صعب

شيئا ما ويتطلب اوامر كثيرة و يستغرق بعض الوقت، لهذا يوجد سكربت يقوم

بالمهمة "HT-WPS Breaker" يلخص كل تلك المهام بأوامر بسيطة

رابط التحميل

و للإشارة في رابط التحميل ستجدون طريقة عمل السكريبت. فإذا لم تنجح

معك الطريقة الأولى ستمر الآن إلى الطريقة الثانية.

التوأم الشرير Evil Twin

لأن طريقة عملها ذكية شيئا ما، بحيث تقوم بفصل الإتصال على المستخدمين بالشبكة المستهدفة، وذلك بإستعمال بعض الأدوات، نذكر منها (Mdk3 Aireplay-ng).

بعدها تقوم بإنشاء شبكة وهمية بنفس مواصفات و معلومات الشبكة المستهدفة،فكما قلنا أول خطوة هي قطع الإتصال فعند قطعه فأول شيئ سيقوم به الضحية هو البحث عن الشبكة الخاصة به فسيجدها غير شغالة فمباشرة ستظهر له الشبكة الوهمية التي أنشاناها، و هي تكون مفتوحة بدون كلمة سر.

مباشرة بعد اتصال الضحية بهذه الأخيرة، عندما سيدخل اسم أي موقع سيتم توجيهه

إلى صفحة مزورة، و هنا يكمن الفخ بحيث سيجد في الصفحة طلب لإدخال كلمة السر

الخاصة بالشبكة، من أجل السماح له بتصفح الأنترنت فإن حصل و أدخل كلمة السر

الصحيحة سيتم إيقاف الهجوم مباشرة و حصول الهكر على كلمة السر. وفي حالة قام

الضحية بإدخال كلمة سر خاطئة فسيستمر الهجوم.

بعض الأدوات التي تقوم بهجوم Evil Twin تلقائيا:

أحيانا الترجمة تفقد المصطلح معناه الحقيقي هههه.

بعض الأدوات التي تقوم بهجوم Evil Twin تلقائيا:

الدخول العنيف أو القوة الغاشمة (Brute Force Attack)

أحيانا الترجمة تفقد المصطلح معناه الحقيقي هههه.

يعمل هذا الهجوم على جمع الحزم بين الراوتر المراد اختراقه وبين الضحية عن طريق أداة airodump-ng ,على شكل ملف ذو صيغة أو امتداد .cap ترمز الى capture .

يسمى هذا الملف الهاند شيك, يحتوي هذا الاخير على كلمة السر لكنها مشفرة بخوارمية لا يمكن ان تفك.

هذا الهجوم يقوم بالتخمين على كلمة السر الموجودة بالهاندشيك , يتم اللجوء اليه فقط ام استعصت عليك الامور , لأن نسبة نجاحه تعتمد على قوة wordlist أو قائمة الباسووردات التي لديك.

فان كانت كلمة السر موجودة بالليست الخاصة بالتخمين فسيتم الاختراق بالتأكيد.

بعض الأدوات التي تقوم بالتخمن

يسمى هذا الملف الهاند شيك, يحتوي هذا الاخير على كلمة السر لكنها مشفرة بخوارمية لا يمكن ان تفك.

هذا الهجوم يقوم بالتخمين على كلمة السر الموجودة بالهاندشيك , يتم اللجوء اليه فقط ام استعصت عليك الامور , لأن نسبة نجاحه تعتمد على قوة wordlist أو قائمة الباسووردات التي لديك.

فان كانت كلمة السر موجودة بالليست الخاصة بالتخمين فسيتم الاختراق بالتأكيد.

بعض الأدوات التي تقوم بالتخمن

نصائح للحماية من اختراق WiFi:

- تعطيل خاصية الاتصال السريع WPS،هذه بالنسبة للحماية من ثغرة Wi-Fi Protected Setup.

- إن تعرضت إلى هجوم الثوأم الشرير فالمفر الوحيد هو الإتصال عن طريق الكيبل Cable Ethernet

- لا تنسى أن تجعل شبكة الواي فاي مخفية Hidden Wi-Fi SSID. معنى مصطلح SSID هو اسم الشبكة فقط.

- استعمال كلمة سر تحتوي على حروف كبيرة وصغيرة ورموز وارقام للحماية من هجوم التخمين Bruteforce Attack

ملحوظة:

كل الأدوات التي ذكرتها سابقا تشتغل على أنظمة لينيكس و هذه هي الروابط التي

ستحتاجونها:

هذه جميع التقنيات الموجودة لحد الأن, في قادم الدروس سأتطرق لشرح بعض

الأدوات المهمة والمميزة في هذا المجال