ما هو البوت نت؟

Botnet هو جزء من البرامج الضارة Malwares التي تصيب الكمبيوتر لتنفيذ الأوامر تحت جهاز التحكم Cpanel Admin عن بعد للمهاجم.

Botnet (اختصار لـ "شبكة الروبوت") هي شبكة من أجهزة الكمبيوتر المصابة ببرامج ضارة التي تخضع لسيطرة طرف مخترق واحد ، يُعرف باسم "BotMaster - Botnet Controller".

يُعرف كل جهاز فردي يخضع لسيطرة الراعي الآلي من نقطة مركزية واحدة باسم Zombie. ، يمكن للهاكر أن يأمر كل كمبيوتر في شبكة البوت نت الخاصة به بتنفيذ عمل إجرامي منسق في نفس الوقت (مثل الهجوم على موقع الكتروني للاطاحة به بهجمة DDOS ATTACK).

تتألف شبكة البوت نت من العديد من ملايين Zombie (الاجهزة المخترقة) يمكّن الهكر تنفيذ إجراءات واسعة النطاق كانت مستحيلة في السابق مع البرامج الضارة العاديو مثل التروجان و Worms.

نظرًا لأن Botnet تظل تحت سيطرة هكر واحد عن بعد، يمكن للأجهزة المصابة تلقي تحديثات وتغيير سلوكها أثناء عن بعد دون تعديل الكود المصدري الخاص بها عبر الاضافات Plugins DLL. نتيجة لذلك ، غالبًا ما يكون مالكي البوت نت قادرين على تأجير إمكانية الوصول إلى أجزاء من الروبوتات الخاصة بهم في السوق السوداء لتحقيق مكاسب مالية كبيرة.

البريد الإلكتروني العشوائي

على الرغم من أن البريد الإلكتروني يُنظر إليه اليوم على أنه ناقل أقدم للهجوم ، فإن شبكات البريد العشوائي هي من أكبر الشبكات حجمًا.

يتم استخدامها بشكل أساسي لإرسال رسائل البريد العشوائي ، والتي تتضمن غالبًا برامج ضارة ، بأرقام هائلة من كل Bot. على سبيل المثال ، يمكن لشبكة Cutwail botnet إرسال ما يصل إلى 74 مليار رسالة يوميًا. يتم استخدامها أيضًا لانتشار البوت نت BotNet Spread لتجنيد المزيد من أجهزة الكمبيوتر إلى شبكة BotNet.

هجمات DDoS

تستفيد من النطاق الهائل لشبكة الروبوتات لزيادة تحميل الشبكة المستهدفة أو الخادم بالطلبات واضعاف الباندويث ، مما يجعل الوصول إليها غير ممكن للمستخدمين ومديري المواقع والسيرفرات.

تستهدف هجمات DDoS المؤسسات لدوافع شخصية أو سياسية أو للابتزاز مقابل الدفع لوقف الهجوم.

الخرق المالي

الاختراقات المستهدفة

شبكات الروبوت الأصغر المصممة للتنازل عن أنظمة معينة عالية القيمة للمؤسسات يمكن للمهاجمين من خلالها اختراق الشبكة والتطفل عليها.

تعتبر هذه الاختراقات خطيرة للغاية بالنسبة للمؤسسات حيث يستهدف المهاجمون على وجه التحديد أصولهم الأكثر قيمة ، بما في ذلك البيانات المالية والبحث والتطوير والملكية الفكرية ومعلومات العملاء.

كيف تعمل شبكة البوت نت Botnet

صُممت شبكات البوت نت Botnet لتنمية قدرة المخترق على تنفيذ هجمات أكبر وأتمتتها وتسريعها.يمكن لشخص واحد أو حتى فريق صغير من المتسللين تنفيذ الكثير من الإجراءات على أجهزتهم المحلية.

ولكن بتكلفة قليلة واستثمار القليل من الوقت ، يمكنهم الحصول على أطنان من الآلات الإضافية للاستفادة من عمليات أكثر كفاءة.

يبدأ التعرض للمرحلة الأولى عندما يجد المتسللون ثغرة أمنية في موقع ويب أو تطبيق أو سلوك بشري. سترى عادةً المتسللين يستغلون مشكلات الأمان في البرامج أو مواقع الويب أو يقدمون البرامج الضارة عبر رسائل البريد الإلكتروني والرسائل الأخرى عبر الإنترنت.

ربما ما زلت تسأل ، "ماذا تفعل الروبوتات؟" بمجرد الإصابة ، يسمح كمبيوتر الزومبي بالوصول إلى العمليات على مستوى صلاحيات المسؤول ، مثل:

- القراءة والكتابة على بيانات النظام.

- جمع البيانات الشخصية للمستخدم.

- إرسال الملفات والبيانات الأخرى.

- مراقبة أنشطة المستخدم.

- البحث عن نقاط الضعف في الأجهزة الأخرى.

- تثبيت وتشغيل أي تطبيق.

Anubis Android Banking Botnet v.2.5

بعد ان تعرفنا واخذنا نظرة عن خطورة البوت نت اليوم لدينا بوت نت من نوع اخر بحيث يصيب اجهزة الهواتف الذكية والتي تشتغل بنظام الاندرويد. هذا البوت نت Anubis Android Banking يقوم باستهداف 235 بنك ويقوم بالاستيلاء على بطاقات الائتمان والفواتير وغيرها من المميزات الاخرى.

تشمل الأهداف التي تحتوي على محتوى مخصص بحقن الويب (أو حقن الهاتف):

- 7 بنوك نمساوية

- 18 بنكًا أستراليًا

- 5 بنوك كندية

- 6 بنوك تشيكية

- 11 بنك ألماني

- 11 بنك اسباني

- 11 مصرفا فرنسيا

- 8 بنوك في هونغ كونغ

- 11 بنك هندي

- 6 بنوك يابانية

- 1 بنك كيني

- 4 بنوك نيوزيلندا

- 32 بنكًا بولنديًا

- 4 بنوك رومانية

- 9 بنوك تركية

- 10 بنوك بريطانية (بنك اسكتلندا ، باركليز ، CSGCSDNMB ، Halifax ، HSBC ، Natwest ، Royal Bank of Scotland ، Santander ، TSB ، Ulster)

- 10 بنوك أمريكية (Bank of America ، Capital One ، Chase ، Fifth Third ، NetTeller ، Skrill ، SunTrust ، USAA ، US Bank ، Wells Fargo Mobile)

مميزات البوت نت Anubis Android Banking

- شملت لوحة Admin Arc حقن 235 بنكًا ، 235 inject banks, bills, crypt, grabbers

- إرسال الرسائل القصيرة sms

- إرسال الرسائل القصيرة sms بالنص المحدد إلى الرقم المحدد في الأمر

- تشغيل اوامر USSD

- تنفيذ طلب USSD

- تشغيل التطبيق المحدد في Command

- استبدال لوحة إدارة URL / إعادة التوجيه

- تغيير عنوان خادم الإدارة

- الحصول على جميع الرسائل القصيرة

- إرسال نسخ من الرسائل القصيرة المخزنة على الجهاز إلى managing server

- الحصول على جميع التطبيقات المثبتة

- احصل على معلومات حول التطبيقات المثبتة

- الحصول على كافة الأذونات

- الحصول على كافة الصلاحيات Get All Permissions

- الحصول على Logs Keylogger

- ابدأ في اعتراض ضغطات المفاتيح

- إظهار مربع الرسائل

- إظهار مربع الحوار مع النص المحدد في Command

- إظهار الإخطارات الفورية

- إظهار الإخطارات التي تم تحديد محتوياتها في Command

- إظهار إعلام الدفع تلقائيًا

- إظهار إشعار الدفع الذي تم تحديد محتواه في كود حصان طروادة

- بدء Fake-Locker

- حظر شاشة الجهاز من خلال نافذة WebView ، والتي ستظهر محتويات صفحة الويب المحددة من قبل الخادم

- الحصول على أرقام من دفتر الهاتف

- نقل جميع الأرقام من دفتر الهاتف إلى الخادم

- إرسال الرسائل القصيرة إلى جهات الاتصال الخاصة بك

- إرسال الرسائل القصيرة لجميع جهات الاتصال من دفتر الهاتف

- طلب إذن للحقن

- طلب إذن للوصول إلى البيانات

- طلب إذن لتحديد الموقع الجغرافي

- طلب الإذن لتحديد موقع الجهاز

- بدء خدمة الوصول

- طلب الوصول إلى ميزات إمكانية الوصول

- بدء الإذن

- طلب الوصول إلى أذونات إضافية

- بدء إعادة توجيه المكالمات

- ابدأ في إعادة توجيه المكالمات إلى الرقم المحدد من قبل المهاجمين

- إيقاف المكالمات إلى الأمام

- إيقاف إعادة توجيه المكالمات

- افتح الرابط في المتصفح

- افتح الرابط المحدد في المتصفح

- افتح الرابط في النشاط

- افتح رابطًا لصفحة ويب في WebView

- CryptoLocker

- تشفير الملفات المخزنة على الجهاز وإظهار رسالة مع طلب فدية

- فك تشفير الملفات

- تسجيل الصوت

- التنصت و تسجيل البيئة المحيطة باستخدام الميكروفون المدمج في الجهاز

- احصل على IP Bot

- حدد عنوان IP للجهاز

- Kill Bot

- امسح ملف تكوين Trojan وأوقف التطبيق الضار.

- Included admin + arc + installation manual

- 235 inject banks, bills, crypt, grabbers ss

- The description is not complete as the bot was finished by itself

- Send SMS - send SMS with the specified text to the number specified in the command;

- Start USSD - execute a USSD request;

- Start Application - launch the application specified in the command;

- Replace URL Admin Panel / Forwarding - change the address of the managing server;

- Get All SMS - send copies of SMS stored on the device to the managing server;

- Get All Installed Applications - get information about installed applications;

- Get All Permissions - check the availability of additional permissions to work;

- Get Logs Keylogger - start intercepting keystrokes;

- Show Message Box - show the dialog box with the text specified in the command;

- Show Push Notification - show push notifications whose contents are specified in the command;

- Show Automatically Push Notification - show a push notification whose content is specified in the Trojan's code;

- Start Fake-Locker - block the device screen by the WebView window, which will show the contents of the web page specified by the server;

- Get Numbers From Phone Book - transfer all numbers from the phone book to the server;

- Sending SMS to your Contacts - send SMS to all contacts from the phone book;

- Request Permission For Injection - request permission to access data;

- Request Permission For Geolocation - request permission to determine the location of the device;

- Start Accessibility Service — request access to accessibility features;

- Start Permission - request access to additional permissions;

- Start Forward Calls - start forwarding calls to the number specified by the attackers;

- Stop Forward Calls - stop call forwarding;

- Open Link in Browser - open the specified link in the browser;

- Open Link in Activity - open a link to a web page in a WebView;

- CryptoLocker - encrypt files stored on the device and show a message with a ransom request;

- Decrypt File System - decrypt files;

- Record Sound - start recording the environment using the microphone built into the device;

- Get IP Bot - determine the IP address of the device;

- Kill Bot - clear the Trojan’s configuration file and stop the malicious application.

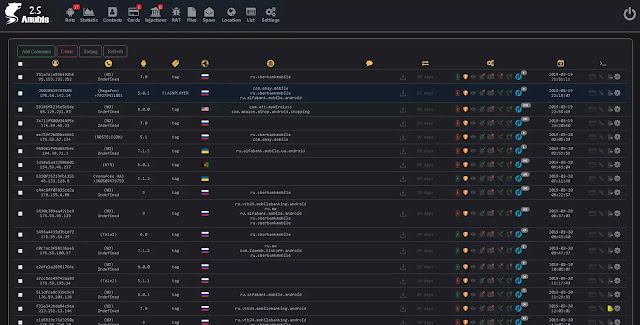

تحميل بوت نت Anubis Android Banking Botnet v.2.5

- بعد تحميل الملف قم بضغط المجلد Admin Panel ورفعه بامتداد Zip على استضافة مدفوعة

- قم بفك الضغط وتعديل ملف الكونفيق

<?php define('SERVER' , 'localhost');define('DB', 'anubisdb');define('USER', 'root');define('PASSWORD' , 'zajoba130997');define('cryptKey' , 'zanubis');define('namefolder', 'adfsdjgnsjd');

- قم باستيراد ملف قاعدة البيانات admin_db.sql

- ثم سجل الدخول index.php

- طريقة التركيب مثله مثل بقية البوتات

- قم بالتعديل على ملف APK واضافة رابط البوت المثبت على الاستضافة URL باستعمال برنامج

- البوت نت Anubis 2.5 android botnet

- برنامج السيرفر المحلي Xampp انا استخدمت هذه النسخة XAMPP for Windows 7.3.28

- برنامج التعديل وبناء الباتش BatchApkTool v3.7.5-64bit